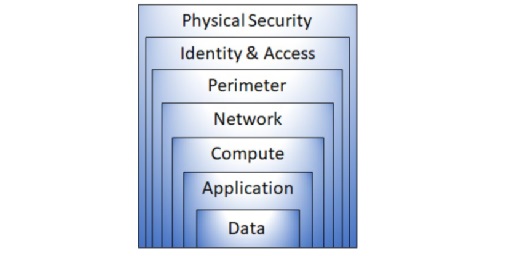

A Segurança Informática pode usar uma abordagem de segurança em camadas, em vez de depender de um único perímetro, como nas redes tradicionais; podemos então construir uma defesa, cuja estratégia usa uma série de mecanismos para retardar o avanço de um ataque. Cada camada fornece proteção para que se uma camada for violada, uma camada subsequente impedirá que um invasor seja autorizado do acesso aos dados.

De forma muito resumida, nos dias de hoje, podemos então considerar um modelo de camadas de segurança que nos permitem ter uma abordagem mais sistemática, organizada e segura de como podemos e devemos abordar a segurança informática; assim teremos um modelo constituído por sete (7) camadas: Physical Security, Identity and Access Security, Perimeter Security, Network Security, Compute Security, Application Security e Data Security, abaixo descritas de forma muito abreviada.

Segurança Física (Physical Security), como limitar o acesso a um centro de dados (datacenter), apenas a pessoal autorizado.

Controles de Segurança de Identidade e Acesso (Identity and Access Security), como autenticação multi-fator, ou acesso baseado em condições, para controlar o acesso à infraestrutura e alterar o controle.

Segurança de Perímetro (Perimeter Security), incluindo proteção distribuída de negação de serviço (DDoS), para filtrar ataques em larga escala, antes que eles possam causar uma impossibilidade de utilização do serviço para os utilizadores.

Segurança de Rede (Network Security), como a segmentação da rede e controles de acesso à rede, para limitar a comunicação entre recursos existentes na rede.

Segurança de Computação (Compute Security), como proteger o acesso a máquinas virtuais no local, ou na nuvem, fechando determinadas portas de acesso.

Segurança Aplicacional (Application Security), para garantir que as aplicações sejam seguras e livres de vulnerabilidades de segurança.

Segurança de Dados (Data Security), incluindo controles para gerir o acesso a dados comerciais e de clientes e encriptar para proteger os dados.

Data da última atualização: 29 de Agosto de 2022

Autor: Paulo Gameiro – Dataframe (General Manager)