O correio eletrónico (e-mail) é atualmente uma das ferramentas informáticas mais importantes, neste artigo vamos abordar alguns aspetos básicos de como realizar cópias de segurança (backup); em especial, no que diz respeito ao seu cliente mais usado, o Microsoft Outlook (para mais informação consultar Microsoft Outlook).

De referir que atualmente a maior parte das pessoas, usa um browser (como o Microsoft Edge, o Google Chrome, ou o Mozilla Firefox), para ler o correio eletrónico (e-mail) diretamente no ISP (Internet Service Provider), normalmente designa-se a este tipo de acesso ao correio eletrónico (e-mail), acesso por WebMail (um bom exemplo, é o Google G-Mail, usando o browser Google Chrome), sobre realizar cópias de segurança (backup) do correio eletrónico (e-mail) nestes casos, ficará para outro artigo.

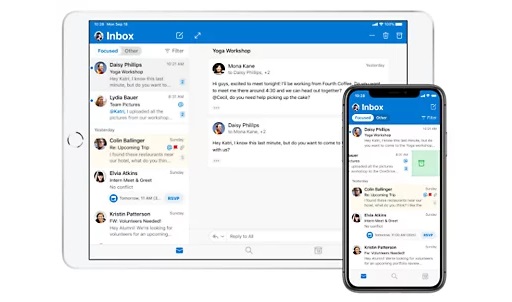

Em ambiente empresarial, sendo necessárias outras funcionalidades e um maior grau de sofisticação, usa-se aquilo a que se designa por cliente de correio eletrónico (e-mail), sendo seguramente o mais usado o Microsoft Outlook, mesmo em plataformas, como o Apple Mac.

Para ler o correio eletrónico (e-mail), com o cliente Microsoft Outlook, num computador, usando o protocolo POP3 (Post Office Protocol), o cliente descarrega o correio eletrónico (e-mail) para o dispositivo local (seja ele um computador, tablet ou mobile) e vai armazená-lo num (ou vários) ficheiro(s) local(ais), com extensão .PST (Personal Storage Table).

O formato de ficheiro .PST (Personal Storage Table), é proprietário da Microsoft e permite guardar toda a informação do correio eletrónico (e-mail) e os seus anexos, num dispositivo localmente. O formato anterior (.PST) permite uma fácil criação de cópias de segurança, fácil portabilidade e facilidade de arquivamento, de forma muito eficaz (para mais informação pode ler o artigo Introduction to Outlook Data Files (.pst and .ost).

Para ler o correio eletrónico (e-mail), com o cliente Microsoft Outlook, num computador, usando o protocolo IMAP (Internet Message Access Protocol), o cliente descarrega uma cópia do correio eletrónico (e-mail) para o dispositivo local e mantém a informação original no servidor do fornecedor do serviço (seja ele um computador, tablet ou mobile) e vai também armazená-lo num (ou vários) ficheiro(s) local(ais), com extensão .OST (Outlook Data Files).

Para leitura\envio, do correio eletrónico (e-mail), usando o cliente Microsoft Outlook e servidores Microsoft Exchange Server, pode usado um conjunto de protocolos proprietários da Microsoft (o protocolo original mais importante, era o MAPI (Messaging Application Programming Interface) que permitem ainda um conjunto de funcionalidades alargadas, como partilha de calendários, diretórios partilhados (Public Folders) e muitas outras funcionalidades.

Para guardar localmente a informação, do correio eletrónico (e-mail), usando o cliente Microsoft Outlook, com um Microsoft Exchange Server (local, ou remoto), usa também o formato proprietário de ficheiros, com a extensão .OST (Outlook Data Files) que permite guardar toda a informação do correio eletrónico (e-mail) e os seus anexos, num dispositivo localmente (sendo neste caso, uma cópia, ou imagem do que existe no servidor). Por exemplo, o Outlook 365 e Outlook.com, guardam a sua informação (Offline), em Outlook Data Files (ou ficheiros .OST).

Neste artigo, focamo-nos essencialmente nos ficheiros com a extensão .PST (Personal Storage Table) que permitem guardar toda a informação do correio eletrónico (e-mail) e os seus anexos, num dispositivo localmente; são de fácil cópia (backup), bastando para tal fechar o cliente Microsoft Outlook e copiá-los para qualquer suporte externo (como por exemplo, um disco externo USB); ou alternativamente utilizar a rotina de exportação para ficheiro .PST, para mais informação pode consultar Back up your email, neste caso dentro do Microsoft Outlook (e sem o fechar). Os ficheiros podem ser transportados, copiados e depois abertos, em qualquer computador que possua o Microsoft Outlook.

Contudo antes de copiar os ficheiros com a extensão .PST (Personal Storage Table), é altamente aconselhável a sua compactação (redução de dimensão), de forma a tornar mais rápida a sua cópia, aconselha-se que os ficheiros referidos, não ultrapassem os 4 GB individualmente, ou na pior das hipóteses 8 GB, valores superiores tornam mais demorada a cópia, aumentam a probabilidade de corrupção e perca de dados. Para proceder à redução da dimensão dos ficheiros .PST pode consultar Reduce the size of your mailbox and Outlook Data Files (.pst and .ost).

A Dataframe possui o utilitário BOPF.EXE, designado por BOPF – Backup Outlook PST Files que realiza a cópia de segurança (backup) de todos ficheiros de dados de Outlook existentes num computador, com extensão .PST; tendo entre outras particularidades, a capacidade de localizar todos os ficheiros que sejam usados pelo Microsoft em qualquer partição desse computador, assim como localizá-los nos diversos perfis de Microsoft Outlook utilizados (para mais informação pode consultar Create an Outlook profile). O referido utilitário, é de uso totalmente gratuito para os nossos clientes, caso pretenda usá-lo contacte-nos.

Por fim, os ficheiros com extensão .OST (Outlook Data Files) são muito particulares e caso pretendamos fazer cópias de segurança (backup) dos mesmos, normalmente o processo mais simples, é criar ficheiros .PST (dentro do Outlook) e fazer uma cópia do conteúdo dos ficheiros .OST, para ficheiros .PST e depois fazer cópias dos ficheiros .PST, como referido anteriormente. Para saber criar ficheiros .PST pode consultar o artigo seguinte Create an Outlook Data File (.pst) to save your information.

Para conseguir localizar facilmente, os ficheiros do Microsoft Outlook (.pst and .ost), pode por exemplo consultar o vídeo How To Find Outlook Data Files Location (.pst and .ost) Windows 10 || Microsoft Outlook.

O presente artigo, é dedicado aos nossos clientes (e amigos) da Brandir, especialistas em Marketing que a todos aproveitamos para recomendar.

Para qualquer questão adicional, contacte-nos; a Dataframe tem profissionais certificados e com largos anos de experiência. A Dataframe tem técnicos habilitados e certificados em Microsoft 365 (anteriormente Office 365) e Microsoft Azure, estando habilitada a comercializar e a implementar a mais recentes soluções de Office, na nuvem (Cloud).

Pode também consultar, os nosso artigos anteriores (sugere-se a ordem de leitura abaixo):

O Microsoft Outlook e alguns conceitos básicos de correio eletrónico (e-mail) Parte I

O Microsoft Outlook e mais alguns conceitos básicos de correio eletrónico (e-mail) Parte II

Pode também consultar, caso pretenda aprofundar os seus conhecimentos nesta área, o(s) seguinte(s) artigo(s):

How to manage .pst files in Microsoft Outlook

Overview of Outlook e-mail profiles

Open and close Outlook Data Files (.pst)

Data da última atualização: 27 de Novembro de 2023

Autor: Paulo Gameiro – Dataframe (General Manager)